Сегодня начинается новая эра, в которой преобладает активный рост участия институциональных игроков. Кроме того, внедряются глобальные правила и нормы регулирования. Изощренные атаки с применением искусственного интеллекта требуют надежной стратегии защиты, которая начинается с самых первых этапов разработки криптобиржи — от планирования до запуска. В таких условиях необходимо фундаментальное переосмысление и новый подход для бирж. В Merehead мы интегрируем профессиональную разработку криптобирж с подходом, ориентированным на безопасность, чтобы не утратить доверие аудитории.

За 2025-й год Северная Корея заняла первое место по кражам цифровых активов. Наибольший ущерб пришелся на капитал криптобиржи ByBit — было похищено более 1,5 миллиарда долларов.

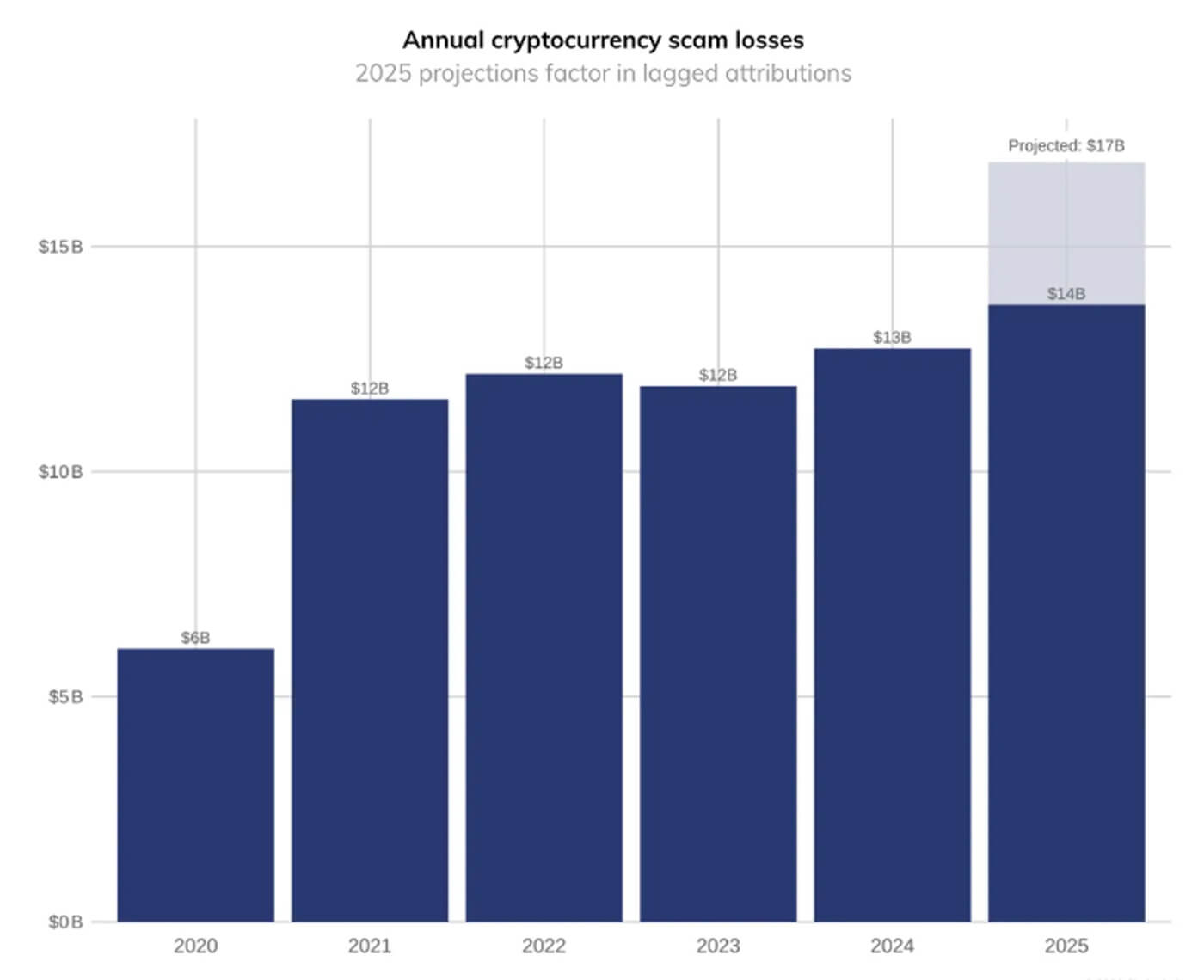

В результате мошенничества и обмана на рынке криптоактивов было потеряно биткоинов на сумму около 17-ти миллиардов долларов. В основном это происходило из-за использования искусственного интеллекта для имитации личности, фишинга и автоматизированных атак с применением социальной инженерии. Для противодействия таким атакам мы разрабатываем системы безопасности на основе ИИ, которые обнаруживают аномальное поведение пользователей в режиме реального времени.

Системы защиты начала 2020-х годов не были рассчитаны на такой уровень автоматической адаптации злоумышленников.

Риски, связанные с внутренними угрозами и цепочками поставок, сейчас критически важны. Согласно исследованиям, растущая поверхность атаки, выходящая за рамки внешних хакеров, выявила масштабные пробелы в периметроцентричных системах безопасности.

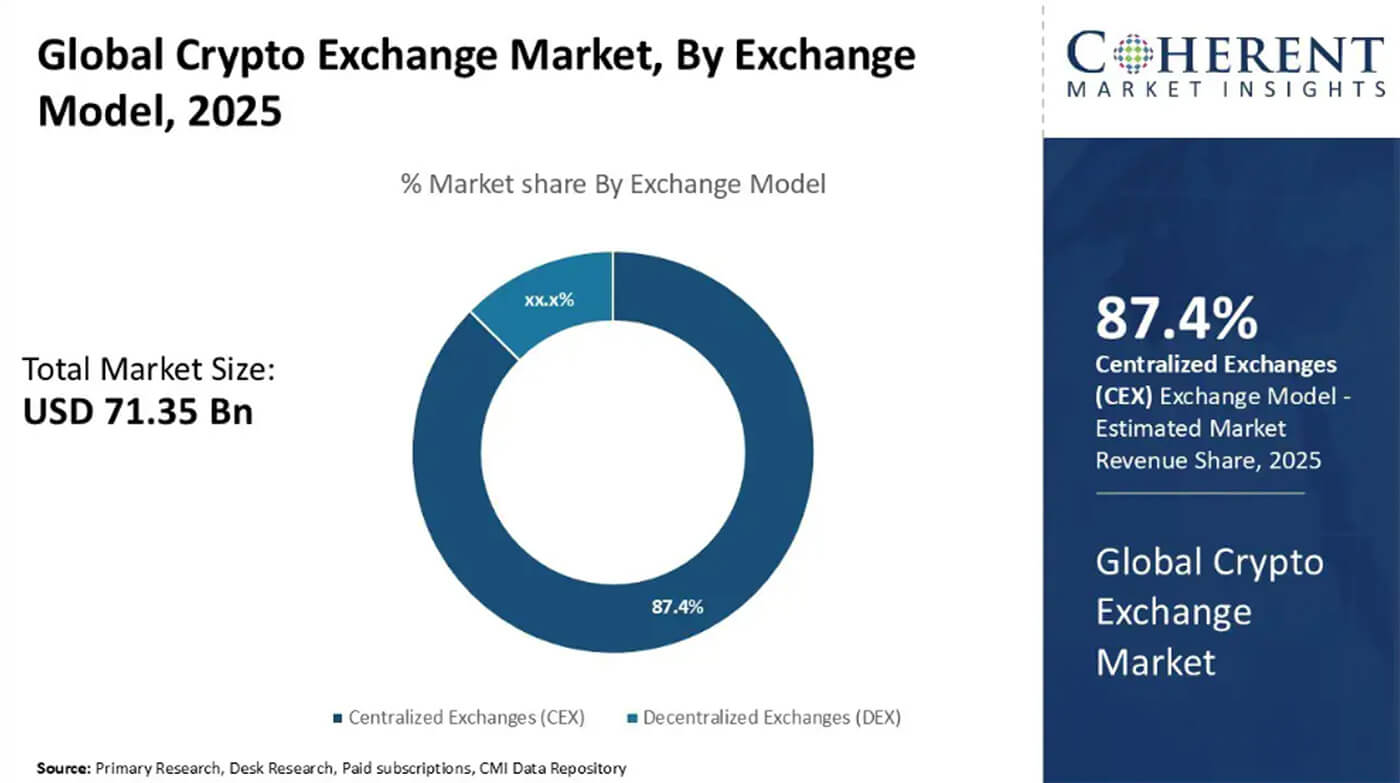

Приток институционального капитала на криптовалютные рынки за последние несколько лет не только увеличил объемы торгов, но и изменил сами правила, регулирующие работу бирж.

Так, внедрение MiCA обеспечивает надежные стандарты управления, раскрытия информации и операционной деятельности для бирж ЕС. Более 65% европейских бирж соответствуют требованиям MiCA. По оценкам экспертов, к концу 2025-го года эти платформы уже обрабатывали более 90% всего объема криптовалютных сделок в Евросоюзе. В нашей работе мы видим всё больше запросов на разработку криптобирж, соответствующих юрисдикциям США и Европы. Мы уже реализовали дополнительный вариант аудита для обеспечения соответствия всем регуляторным требованиям.

Четкость регулирования является катализатором для институционального участия. Аналитики подсчитали, что регулируемые финансовые учреждения примерно в 80% крупных юрисдикций инициировали проекты по использованию цифровых активов. Это свидетельствует о более глубокой интеграции цифровых активов в традиционные финансы.

К 2026-му году ситуация с безопасностью криптовалютных бирж кардинально изменилась по сравнению с периодом 2020-2024-х годов. Мы в компании видим, что традиционные средства защиты уже не работают эффективно. Простая периметровая защита и статическая многофакторная аутентификация, увы, не справляется с современными киберугрозами.

Какие технологии и системные механизмы будут определять архитектуру безопасности для криптобирж в ближайшие годы? Рассмотрим более подробно.

Архитектурная безопасность

На сегодняшний день безопасность криптовалютной биржи все больше зависит от того, как она архитектурно защищает ключи подписи, хранение активов и саму суть торговли. То есть важен механизм сопоставления заявок.Многосторонние вычисления (MPC) против мультиподписи: почему распределенная подпись эффективнее

В основе хранения криптовалюты лежит управление закрытыми ключами. Внедрение MPC (Multi-Party Computation) и холодного хранения с мультиподписью является стандартной частью нашего процесса разработки защищенных криптокошельков.Ключевые преимущества MPC для криптобирж:

- Отсутствие единой точки компрометации — даже успешные взломы отдельных фрагментов не раскрывают полные ключи. То есть злоумышленникам необходимо скомпрометировать несколько независимых сред, чтобы подделать транзакцию;

- Гибкость, не зависящая от блокчейна — MPC не зависит от поддержки мультиподписи в блокчейне, что позволяет использовать один и тот же протокол хранения для Bitcoin, Ethereum, Solana и новых L2 без переразвертывания кошельков. Это дает стратегическое преимущество криптобиржам, которые работают с несколькими блокчейнами;

- Более низкие затраты на исполнение и улучшенный пользовательский опыт — подписи создаются вне блокчейна и отображаются в блокчейне как единая стандартная транзакция. Таким образом, стоимость газа ниже, чем при использовании мультиподписей;

- Оперативное управление — пороговые значения и наборы участников могут динамически обновляться без изменения адресов кошельков, что критически важно в институциональных условиях.

Ознакомьтесь с нашим кейсом по разработке кастомной криптобиржи, чтобы увидеть, как мы реализовали многоуровневую безопасность для платформы с собственной экосистемой нативного токена.

| Характеристики | Холодный кошелек | Мультиподпись | MPC |

| Уровень безопасности | Очень высокий | Высокий | Очень высокий |

| Сложность | Низкая — средняя | Средняя — высокая | Высокая |

| Доступность | Низкая | Средняя | Средняя — высокая |

| Скорость транзакций | Низкая | Средняя | Средняя — высокая |

| Стоимость | Низкая — средняя | Средняя — высокая | Средняя — высокая |

| Лучше всего подходит для | Долгосрочное хранение, крупные активы | Совместное управление, корпоративные аккаунты | Институциональные инвесторы, сложные приложения |

Кошельки с мультиподписью (Multi-Sig) требуют наличия нескольких полных закрытых ключей в предопределенных комбинациях до выполнения транзакции. А механизм MPC разделяет криптографический ключ на фрагменты, хранящиеся у разных сторон или устройств, и полный закрытый ключ никогда не существует в одном месте.

В Merehead мы выбираем MPC-хранение для защиты корпоративных криптоактивов. В этом случае закрытый ключ нигде не хранится целиком — он делится на доли, а подпись собирается совместно, что исключает единую точку отказа. Даже если один узел скомпрометирован, злоумышленник не получает ключ и не может вывести средства. MPC удобен и в работе: можно настраивать пороги/approvals, лимиты вывода и роли, сохраняя скорость транзакций, сопоставимую с «горячим» кошельком.

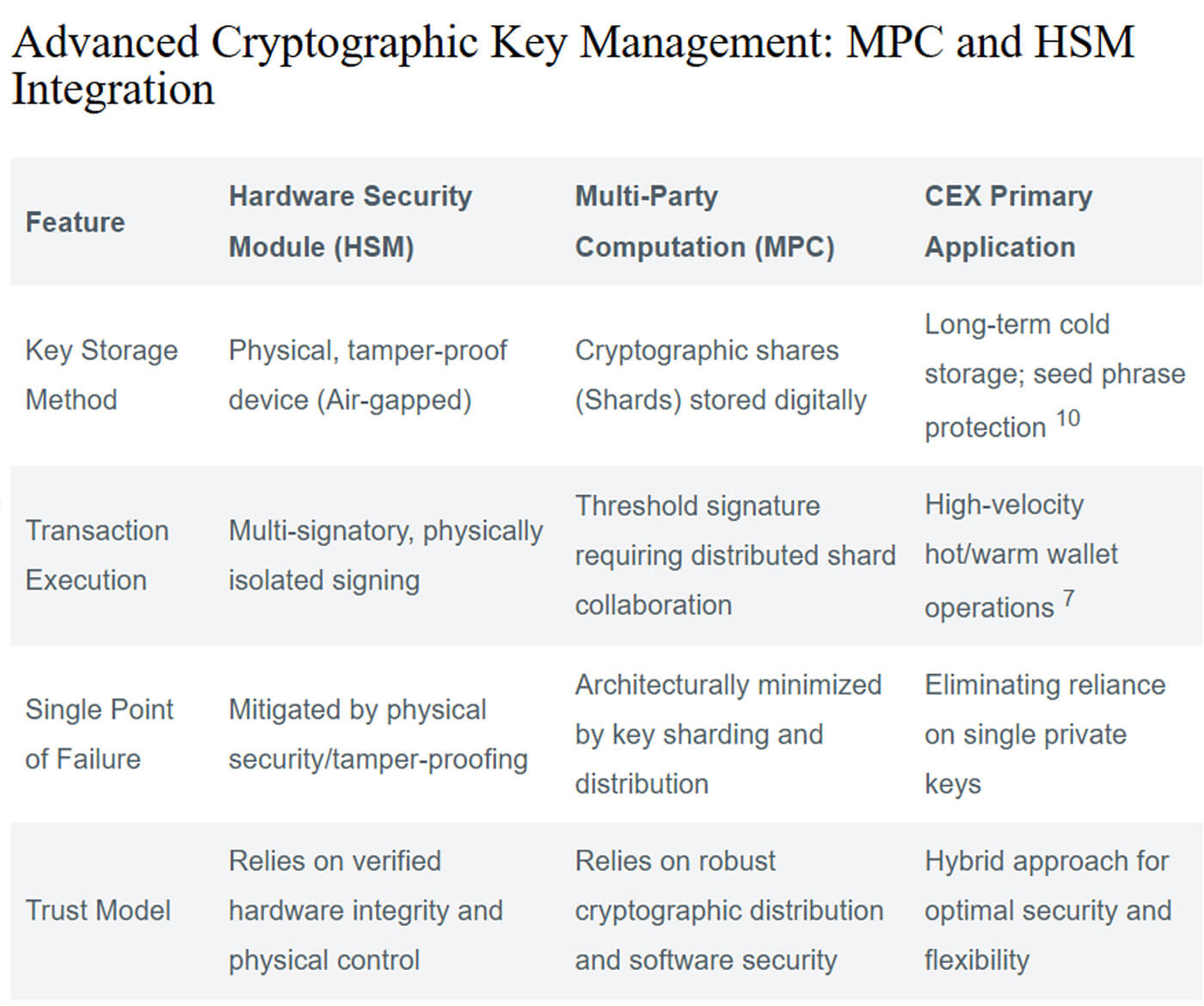

Холодное хранение 2.0: изоляция активов с помощью HSM и расширенного контроля хранения

Холодное хранение долгое время считалось наиболее безопасным в мире криптовалют. Для этого используются аппаратные кошельки или изолированные от сети машины. Сегодня данная концепция совершенствуется в механизм «Холодное хранение 2.0». В основе заложена интеграция аппаратных модулей безопасности (HSM) с расширенной операционной изоляцией.HSM — это специализированные криптографические устройства, которые генерируют и хранят закрытые ключи в защищенном от взлома оборудовании. Данный механизм гарантирует, что сам ключ никогда не покинет защищенную среду во время операций подписи.

Особенности архитектуры Холодного хранения 2.0:

- HSM-модули обеспечивают работу операций автономной подписи для подавляющего большинства (часто 95–98%) хранимых активов;

- закрытые ключи хранятся исключительно в физически изолированных модулях, что снижает риск даже в случае взлома серверной инфраструктуры;

- частая ротация ключей, журналы аудита и оповещения о нарушениях обеспечивают соответствие требованиям, прозрачность и рабочие процессы восстановления, необходимые в соответствии с MiCA и нормативными актами США.

Современные архитектуры безопасности криптобирж используют гибридный подход: они совмещают HSM-модули с MPC. Таким образом, достигается аппаратная безопасность и гибкость распределенной подписи.

Безопасность механизма сопоставления ордеров

Если криптокошельки призваны защищать активы, то механизм сопоставления ордеров необходим для обеспечения целостности всего рынка.Механизм сопоставления ордеров — это ядро с ультранизкой задержкой, которое непрерывно сопоставляет ордера на покупку и продажу. Далее он исполняет сделки в режиме реального времени. Обработка сделок составляет сотни тысяч ордеров в секунду на крупных криптобиржах.

Ключевые аспекты безопасности для механизмов сопоставления ордеров:

- Алгоритмическая согласованность и справедливость. Алгоритмы сопоставления должны выполняться детерминированно без манипуляций, сохраняя равный доступ для всех участников рынка.

- Обнаружение аномалий в реальном времени. Высокочастотная торговля (ВЧТ) и алгоритмические участники требуют производительности в миллисекунды. Такая скорость также создает векторы атак. Современные системы используют обнаружение аномалий на основе машинного обучения, которое выявляет подозрительные схемы ордеров и действия, направленные на мгновенные атаки, прежде чем они исказят данные о состоянии рынка.

- Адаптивное регулирование и автоматические выключатели. Для противодействия скоординированным манипуляциям или экстремальной волатильности системы сопоставления ордеров используют автоматические выключатели и динамические регуляторы. Они приостанавливают или регулируют исполнение ордеров при превышении пороговых значений системного риска.

- Безопасная архитектура и ведение журналов. Комплексные журналы аудита, журналы с защитой от несанкционированного доступа и криптографически гарантированная целостность системы имеют центральное значение для подтверждения надежного исполнения ордеров в рамках регулирующих органов MiCA и законодательства США.

Безопасность API и Open Banking

Безопасность API и интеграция с Open Banking становятся ключевыми приоритетами в моделях доверия криптовалютных бирж. API больше не находятся на периферии архитектуры. Они формируют инфраструктуру, обеспечивающую торговлю, обмен данными, переводы фиатных валют, интеграцию со сторонними сервисами и соблюдение нормативных требований.Защита активов требует не только шифрования, но и масштабируемой архитектуры криптобиржи, которая изолирует критически важные компоненты, такие как движки сопоставления и горячие кошельки.

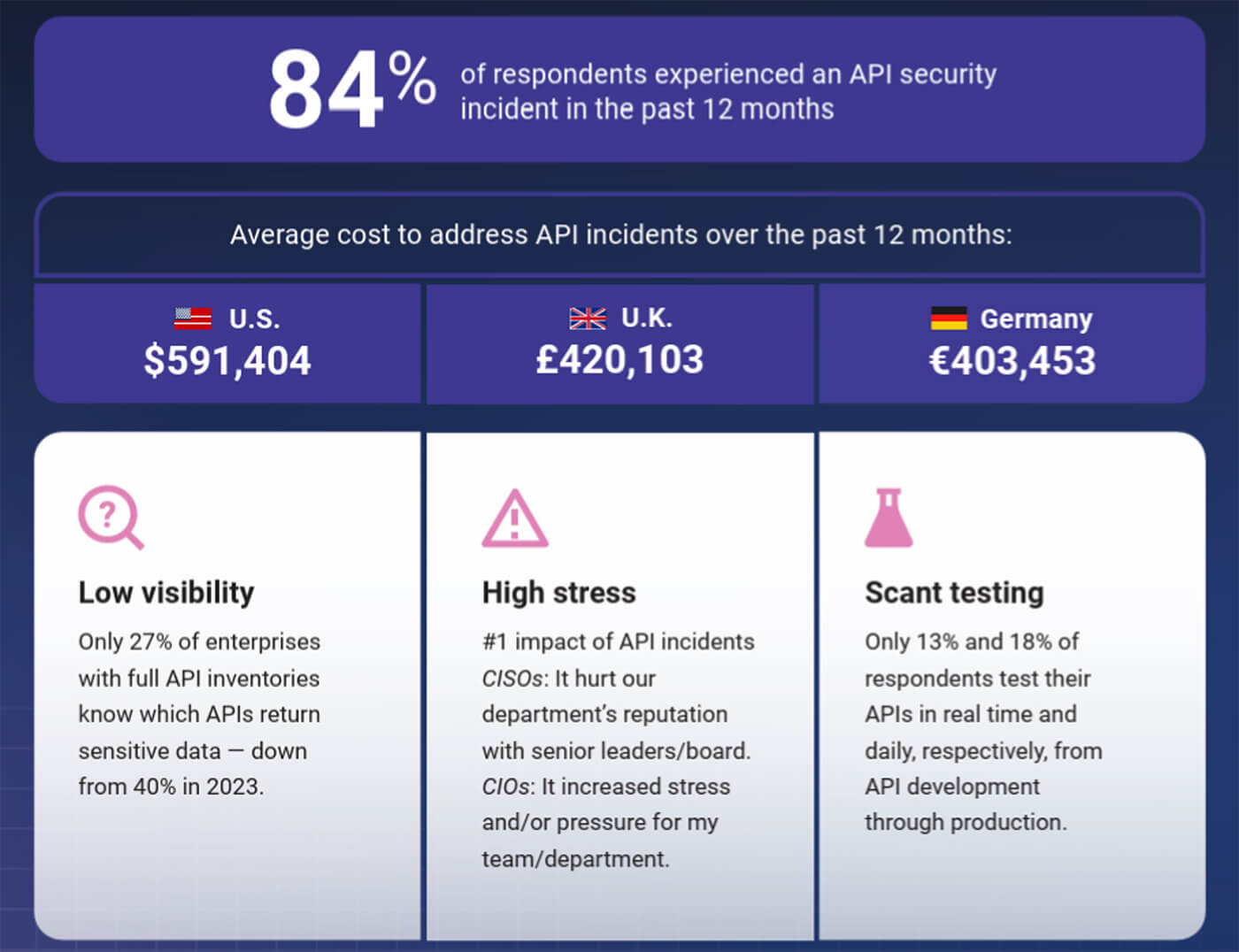

И поэтому они становятся объектами для целевых атак в современных финансовых системах. В отчете Akamai указывается, что в 2024-ом году более 84% финансовых компаний сталкивались с инцидентами угроз безопасности API.

Наш опыт показывает, что почти все криптобиржи, которые мы запускаем, подвергаются API-атакам в течение первых трёх месяцев. Как правило, злоумышленники сначала выявляют все доступные API-эндпоинты и проводят зондирующие DDoS-атаки для поиска наиболее уязвимого места. Затем они концентрируют нагрузку на выбранном эндпоинте, пытаясь вывести систему из строя или отключить отдельный модуль — что особенно критично для торгового модуля.

Для снижения риска таких атак мы используем секретные токены в запросах и ограничение частоты запросов (rate limiting). Этот подход позволил снизить количество успешных атак на 95%.

Защита REST/WebSocket API от несанкционированного доступа

API обеспечивают работу критически важных функций, таких как размещение ордеров, потоки рыночных данных и действия с учетными записями на криптовалютных биржах. Их роль в архитектуре безопасности наиболее важна, и она же представляет высокие риски.В прогнозах на ближайшие годы эксперты выделяют уязвимости API как самую большую угрозу для фин-тех сектора и рынка криптобирж.

Распространенные угрозы безопасности API:

- нарушение аутентификации и авторизации — злоумышленники могут использовать слабую или отсутствующую проверку клиентов, что позволяет получить несанкционированный доступ к учетной записи;

- внедрение и манипулирование полезной нагрузкой — без строгой проверки злоумышленники могут внедрять команды или манипулировать параметрами запросов для утечки конфиденциальных данных;

- чрезмерная утечка данных — API могут непреднамеренно возвращать больше информации, чем необходимо;

- злоупотребление скоростью запросов и DoS-атаки — API без ограничения скорости запросов приводят к истощению ресурсов и отказу в обслуживании.

Для предотвращения таких угроз безопасность интегрируется на этапе проектирования с помощью таких решений:

- взаимная TLS (mTLS) для надежного контроля доступа на основе идентификации;

- управление жизненным циклом токенов для уменьшения масштаба последствий кражи учетных данных;

- принудительное управление шлюзом и непрерывный мониторинг с обнаружением аномалий для выявления подозрительного поведения.

Архитектура нулевого доверия: почему никому не доверяют по умолчанию

Архитектура нулевого доверия (ZTA) сегодня широко признана как необходимая для безопасности API и финтех-компаний. Она обеспечивает непрерывную аутентификацию и авторизацию для каждого запроса, независимо от местоположения в сети или исторического уровня доверия.Суть модели ZTA — по умолчанию никому и ничему не доверяют. Каждый запрос API, взаимодействие между микросервисами или обратный вызов от третьих лиц проходят проверку на основе идентификации, контекста и принципов минимальных привилегий.

Согласно аналитическим данным Forbes за 2025-й год, внедрение принципов нулевого доверия в финансовую инфраструктуру (в том числе технологию блокчейн и уровни API) значительно снижает риски, связанные с инсайдерской деятельностью и несанкционированным перемещением по сети. Это особенно важно для криптовалютных бирж, работающих с конфиденциальными транзакционными данными и закрытыми ключами.

В реальной практике работы криптобирж модель ZTA включает в себя:

- аутентификацию и авторизацию для каждого вызова API, в том числе и для внутренних вызовов;

- минимальные привилегии и контроль доступа на основе ролей, привязанные к конкретным областям API;

- непрерывную проверку с использованием поведенческой аналитики, контекста угроз и телеметрии в реальном времени.

Риски интеграции третьих сторон в открытом банкинге

Развитие открытого банкинга и открытых финансов обусловлено такими нормативными рамками, как PSD2 в Европе и аналогичными инициативами во всем мире. Поэтому от финансовых учреждений (и бирж с интеграцией фиатных валют) требуется предоставление доступа к API третьим сторонам. Это стимулирует инновации и расширяет потребительский выбор. Но обратная сторона — значительно повышается риск атак.Технология Open Banking была разработана для того, чтобы потребители могли безопасно обмениваться своими финансовыми данными с лицензированными третьими сторонами. Это позволяет создавать самые разные сценарии использования: от персонализированных финтех-приложений до интегрированных кошельков.

Но есть API, которые не обеспечивают строгую аутентификацию и минимизацию данных. Из-за этого существует высокий риск несанкционированного доступа к данным учетных записей, мошеннических транзакций или крупномасштабного сбора данных.

Кроме прямых уязвимостей API сторонние партнеры представляют собой значительный риск, а именно:

- нарушение безопасности у одного партнера может распространиться на всю экосистему, если учетные данные или токены используются повторно или имеют недостаточную область действия;

- чрезмерно широкие разрешения, предоставляемые третьим сторонам, могут раскрыть конфиденциальные поля сверх необходимого.

По данным статистических отчетов, за последние годы в сфере финансовых услуг более 88% компаний столкнулись с инцидентами безопасности API. При этом средняя стоимость одного инцидента превысила 830 тысяч долларов из-за устранения последствий, штрафов и ущерба репутации.

Для снижения всех этих рисков необходимы следующие действия:

- тщательная проверка партнеров и обеспечение соответствия строгим стандартам API (например, OAuth, mTLS, FAPI);

- доступ по принципу минимальных привилегий с детальной настройкой, привязанной к явному согласию пользователя;

- постоянный контроль и обнаружение аномалий в вызовах API партнеров.

| Уровни зрелости безопасности API | Риск | Распространенный метод аутентификации |

| Уровень 1: Уязвимый | Высокий | Отсутствует, API-ключи |

| Уровень 2: Базовый | Высокий | OAuth 2.0 + базовая аутентификация |

| Уровень 3: Переходный | Средний | OAuth 2.0 + PKCE |

| Уровень 4: Повышенное доверие | Низкий | OAuth 2.0, базовая аутентификация + mTLS |

| Уровень 5: Соответствие FAPI | Очень низкий | Полный FAPI (mTLS, PAR, PKCE), опционально: JAR, JARM, JWE, JWS |

Защита от манипуляций на рынке

В условиях активно развивающихся криптовалютных рынков сегодня защита от манипуляций на рынке становится центральным элементом безопасности бирж. И это непосредственно касается таких методов извлечения прибыли как MEV и сохранение целостности ликвидности в разных блокчейнах.Защита от MEV: предотвращение атак с опережением и атак типа «сэндвич»

Максимально извлекаемая ценность (MEV) описывает объем выгоды, которую можно извлечь путем переупорядочивания, вставки или цензурирования транзакций в процессе создания блоков, помимо стандартных комиссий и вознаграждений. Это реализуется исторически майнерами, а теперь еще и валидаторами и секвенсорами в средах Proof-of-Stake и модульных блокчейнах.Ключевые стратегии эксплуатации включают атаки с опережением и атаки типа «сэндвич», когда боты получают прибыль за счет обычных трейдеров, вставляя транзакции до и после ордера цели.

Эти нападения напрямую влияют на качество исполнения. Атака типа «сэндвич» предполагает, что злоумышленник обнаруживает незавершенную сделку (часто в публичном мемпуле), а затем:

- предварительно совершает покупку до ее исполнения, повышая цену;

- позволяет исполнить ордер пользователя по этой завышенной цене;

- сразу же продает, получая прибыль, созданную движением цены.

Такой цикл снижает ценность трейдера и может привести к многомиллионным совокупным убыткам на децентрализованных торговых площадках.

За последний год несколько экосистем отреагировали на угрозы с помощью механизмов защиты от MEV. Они были разработаны для того, чтобы лишить злоумышленника возможности видеть детали транзакций или стимулировать переупорядочивание в пользу справедливого исполнения.

Данные механизмы реализуются следующими способами:

- Частный поток ордеров и зашифрованные мемпулы. Платформы или ретрансляторы (например, Flashbots Protect, частные RPC) скрывают данные транзакций от публичного мемпула до момента исполнения ордера, предотвращая обнаружение и использование ботами незавершенных сделок.

- Пакетная обработка и справедливый порядок исполнения. Вместо выполнения каждой транзакции в той последовательности, в которой она поступает, пакетная обработка группирует транзакции и применяет логику справедливого порядка, минимизируя возможности для оппортунистического изменения порядка.

- Модели подтверждения и раскрытия на основе намерений. Некоторые децентрализованные протоколы позволяют пользователям отправлять намерения совершения сделок (желаемые результаты), а не точные транзакции, которые могут быть разрешены конфиденциально механизмами сопоставления без раскрытия деталей.

Криптобиржи и интерфейсы DeFi все чаще внедряют такие средства защиты по умолчанию для безопасности пользовательских ордеров и обеспечения справедливости исполнения.

Обеспечение целостности ликвидности в кроссчейн-протоколах

Целостность ликвидности становится еще одним стратегическим уровнем безопасности, когда активы перемещаются между разрозненными сетями. Кроссчейн мосты и мультичейн пулы ликвидности обеспечивают беспрепятственное движение капитала. С другой стороны, эти системы также создают новые векторы атак и манипуляций.Современные исследования выявили кроссчейн варианты сэндвич-атак, в которых злоумышленники используют события, генерируемые исходной цепочкой. В этом случае они могут получить предварительную информацию о транзакциях в целевой цепочке. Далее, на базе этих данных, хакеры размещают опережающие и обратные транзакции, получая прибыль еще до того, как обычные боты MEV увидят такую возможность.

За период с августа по октябрь 2025-го года злоумышленники получили более 5,27 миллиона долларов прибыли. Это составляет 1,28% объема транзакций через мост и демонстрирует факт того, как кроссчейн прозрачность может быть сильно уязвима.

Сами кроссчейн мосты представляют собой точки системного риска. Комплексный анализ безопасности выявляет уязвимости смарт-контрактов, угрозы централизации и манипуляции с оракулами как основные угрозы, которые могут подорвать гарантии ликвидности и безопасность активов при перемещении активов между блокчейнами.

Для защиты целостности ликвидности между блокчейнами на первое место выходят:

- Атомарные и минимизированные по доверию мостовые механизмы — анализ состояния локализации сбоев, при которых система плавно деградирует при атаке, а не полностью разрушается. Это существенно снижает риск неплатежеспособности, сохраняя при этом большую часть пропускной способности транзакций;

- Доказательства верификации и окончательности — задействуются протоколы, использующие облегченные клиенты с нулевым разглашением или криптографические доказательства для окончательности сообщений между блокчейнами. Это дает гарантию защиты активов с помощью проверяемого консенсуса;

- Мониторинг рисков ликвидности — оценка в реальном времени состояний мостов, TVL (общей заблокированной стоимости) и выбросов событий. Это помогает эффективно выявлять аномалии и вмешаться до того, как будут реализованы векторы эксплуатации.

Регуляторная безопасность и политика соответствия

Сегодня соблюдение нормативных требований для криптовалютных бирж — это ключевой компонент системной устойчивости, доверия пользователей и доступа институциональных инвесторов. Регуляторы по всему миру согласовывают свои ожидания в отношении предотвращения финансовых преступлений, классификации активов и прозрачности аудита. Поэтому биржи должны глубоко интегрировать соблюдение нормативных требований в свою операционную и техническую архитектуру.Автоматизация KYC/AML без ущерба для пользовательского опыта

Контроль «Знай своего клиента» (KYC) и противодействие отмыванию денег (AML) являются основой регулируемых сред для торговли криптовалютами сегодня.Ключевые компоненты KYC

| Шаг | Что включает |

| Верификация личности | Сбор и проверка удостоверения личности государственного образца (паспорт, водительские права и т.д.) |

| Проверка на живость / биометрия | Подтверждение того, что пользователь является реальным человеком, с помощью сопоставления лиц или видео-селфи |

| Подтверждение адреса | Для более высоких уровней могут потребоваться счета за коммунальные услуги или банковские выписки |

| Проверка PEP и санкций | Проверка политически значимых лиц или пользователей из глобальных списков наблюдения |

| Постоянный мониторинг | Регулярная проверка и повторная верификация аккаунтов, особенно с высоким объемом операций |

Ключевые компоненты AML

| Контроль | Назначение |

| Мониторинг транзакций | Выявление подозрительных переводов или нестандартного поведения с помощью заранее установленных правил и поведенческих моделей |

| Аналитика блокчейна | Отслеживание on-chain потоков для выявления связей с незаконной деятельностью (например, рынки даркнета, миксеры) |

| Проверка санкций | Непрерывная проверка имен и адресов блокчейна по спискам OFAC, ЕС и ООН |

| Соответствие правилу Travel Rule | Обмен информацией об отправителе/получателе для крипто-переводов свыше порогового значения (например, 1 000 $) |

| Отчетность о подозрительной деятельности | Подача STR/SAR в регулирующие органы при обнаружении подозрительного поведения |

| Внутреннее обучение и аудиты | Обучение персонала, проведение регулярных оценок рисков и ведение журналов аудита решений |

США руководствуются через FinCEN и SEC, а в Евросоюзе действуют нормы MiCA и DORA. Это означает, что криптобиржи должны идентифицировать своих пользователей, проверять личности, проверять на соответствие санкционным спискам и отслеживать транзакции на предмет подозрительной активности, прежде чем разрешить торговлю или ввод и вывод фиатных средств.

Увы, в условиях строгого контроля соответствия возникает конфликт с пользовательским опытом (UX). Как следствие, замедляется регистрация, повторная проверка или возникают задержки транзакций.

Сегодня ведущие криптоплощадки внедряют автоматизированные системы соответствия на основе искусственного интеллекта и оценки рисков:

- Автоматизация проверки личности. Передовые поставщики услуг KYC объединяют сканирование документов, биометрическую проверку на живость и проверку по глобальным спискам наблюдения менее чем за минуту, сокращая количество отказов при регистрации.

- Непрерывный мониторинг AML. Анализ блокчейна в реальном времени и оценка поведенческих рисков выявляют необычные транзакции как в блокчейне, так и вне его, уменьшая количество ложных срабатываний и обеспечивая более удобный UX для законной деятельности.

- Интеграция RegTech. Встраивание логики соответствия непосредственно в рабочие процессы означает, что проверки KYC/AML происходят прозрачно до того, как пользователь столкнется с критическими точками, влияющими на UX, а не после.

По данным исследований, системы искусственного интеллекта повышают точность обнаружения и снижают количество ложных срабатываний. При этом сохраняется конфиденциальность клиентов и эффективность использования ресурсов.

По данным аналитиков, криптобиржи, использующие автоматизацию для KYC/AML, сообщают о значительно меньшем количестве ручных вмешательств, более высокой пропускной способности и большей готовности к регуляторным проверкам. Это дает им весомое конкурентное преимущество на глобальном рынке.

Специфика безопасности для RWA: токенизированная недвижимость и акции

Токенизация реальных активов (RWA) на рынке недвижимости, акций и облигаций открывает новые возможности для мировых финансов. Одновременно с этим возникают сложности с соблюдением нормативных требований.Согласно требованиям MiCA, токенизированные активы (недвижимость, инвестиционные фонды или корпоративные акции) должны включать проверки AML/KYC, требования к резервам и раскрытию информации, а также защиту потребителей при выпуске и вторичной торговле. Несоблюдение этих требований может полностью ограничить доступ к более чем 450 миллионам потенциальных инвесторов из Евросоюза.

Ключевые области соблюдения требований для RWA:

- Юридическая защита прав на токены — токенизированные структуры должны четко демонстрировать права на базовые активы, право собственности и денежные потоки в юридически соответствующей структуре;

- Интегрированные рабочие процессы KYC/AML — инвесторы в инструменты RWA требуют подтверждения личности при регистрации и постоянного мониторинга рисков, что соответствует требованиям законодательства о ценных бумагах и обязательствам по борьбе с мошенничеством;

- Контроль за переводами и отчетность — переводы токенов могут потребовать встроенной логики соответствия для автоматического применения правил в разных странах.

Подготовка к техническим аудитам: соблюдение стандартов SOC 2 и ISO 27001

Технические аудиты соответствия для сертификации, а именно SOC 2 и ISO 27001, становятся эталоном операционной целостности. Эти системы требуют документированных, повторяемых процессов управления рисками, контроля доступа, защиты данных, реагирования на инциденты и постоянного мониторинга.SOC 2 (Системный и организационный контроль):

- сосредоточен на оперативных мерах контроля, связанных с безопасностью, доступностью, целостностью обработки данных, конфиденциальностью и защитой персональных данных;

- требует наличия документированных политик, доказательств их соблюдения, журналов мониторинга и процедур реагирования на инциденты.

ISO 27001 (Управление информационной безопасностью):

- устанавливает формальную систему управления информационной безопасностью (СУИБ), которая систематически выявляет и снижает риски;

- успешная сертификация демонстрирует, что биржа постоянно оценивает угрозы, применяет меры контроля и отслеживает их эффективность.

План реагирования на инциденты (Стандарты 2026)

На сегодняшний день безопасность криптобирж — это не только предотвращение атак, но и точное, быстрое и прозрачное реагирование на них. Надежный план реагирования на инциденты (IRP) является обязательным условием для устойчивости, управления репутацией и соблюдения нормативных требований.Время реагирования: от минут до миллисекунд (автоматическая блокировка вывода средств)

По отчетным данным, за первое полугодие 2025-го года потери криптобирж составили более 3-х миллиардов долларов. Основными причинами стали скомпрометированный доступ и ошибки в управлении ключами.Современные системы реагирования на инциденты интегрируют механизмы оркестрации, автоматизации и реагирования в области безопасности (SOAR), которые запускают защитные действия в течение миллисекунд или секунд после обнаружения угрозы.

Для криптовалютных бирж это реализуется через:

- Автоматическую блокировку вывода средств — как только аналитика в реальном времени обнаруживает аномальные схемы вывода средств, системы автоматически замораживают исходящие транзакции до завершения расследования. Это позволяет эффективно нейтрализовать несанкционированный доступ до того, как он станет необратимым;

- Мгновенное аннулирование сессии и отзыв ключа — обнаружение компрометации учетных данных приводит к немедленному аннулированию затронутых сессий и отзыву активных ключей. Это значительно сокращает время пребывания злоумышленника в системе;

- Интегрированные потоки информации об угрозах — благодаря корреляции сигналов от аналитики блокчейна, мониторинга конечных точек и индикаторов внутренних угроз криптобиржи могут выявлять сложные схемы атак на ранних стадиях и усиливать защитные действия без задержки со стороны человека.

Прозрачность и коммуникация с пользователями во время кризисных ситуаций

Скорость имеет большое значение. Но доверие завоевывается тем, как криптобиржа общается, когда что-то идет не так. Например, крупный взлом на BigOne в 2025-ом году привел к задержкам в пополнении счетов и торговле. Но внимание привлекло стремление платформы к полной прозрачности, сопровождаемое обновлениями для пользователей и обещаниями возмещения убытков.Открытая и своевременная коммуникация позволяет достичь нескольких ключевых целей:

- снижение уровня дезинформации — четкие официальные обновления, основанные на надежных данных, помогают закрепить ожидания пользователей и противодействовать слухам;

- поддержка доверия — пользователи хотят знать, что их активы защищены, а публично изложенные шаги подтверждают, что платформа контролирует ситуацию;

- соответствие требованиям регулирующих органов — контрольные ведомства ожидают не только отчетности перед властями, но и своевременного уведомления пользователей и подтверждения ответственного управления.

Этапы реагирования на инциденты (Стандарт 2026)

Фазы восстановления и коммуникации критически важны для соответствующих решений в сфере криптобанкинга, где прозрачность с регуляторами является обязательной.Эффективный план реагирования на инциденты включает следующие интегрированные этапы:

- Обнаружение и уведомление. Системы немедленно выявляют аномалии, которые могут указывать на нарушение или компрометацию.

- Сортировка и локализация. Автоматизированные средства контроля активируются для предотвращения дальнейшего ущерба, пока группа реагирования оценивает масштабы проблемы.

- Расследование и криминалистический анализ. Группы безопасности анализируют журналы, векторы атак и затронутые компоненты с помощью криминалистических инструментов для определения первопричины.

- Устранение и исправление. Угрозы нейтрализуются: скомпрометированные учетные данные аннулируются, уязвимые конечные точки обновляются, а остаточный риск устраняется.

- Восстановление. Возобновление работы сервисов происходит поэтапно с тщательным мониторингом на предмет регрессии или повторных эксплойтов.

- Коммуникация и отчетность. Пользователи и регулирующие органы получают плановые обновления; составляются отчеты об инцидентах с указанием результатов, оценки последствий и корректирующих мер.

- Анализ и обновление после инцидента. Команда учитывает извлеченные уроки при разработке политик, автоматизированных правил и средств обнаружения для предотвращения подобных инцидентов в будущем.

Такой комплексный подход отражает современную концепцию кибербезопасности, где готовность к инцидентам не является статичной документацией: она постоянно активная, отрабатывается и совершенствуется. Создание безопасной платформы — это вопрос инвестиций; воспользуйтесь нашим калькулятором стоимости разработки криптобиржи, чтобы оценить ресурсы, необходимые для биржи с приоритетом безопасности.